- ¿Cuál es la diferencia entre sesión y token??

- ¿Son las sesiones mejores que JWT??

- ¿Cómo funcionan los tokens de sesión??

- ¿Se puede usar JWT para sesiones??

- ¿Dónde se almacenan los tokens de sesión??

- ¿Qué es la sesión en la API REST??

- ¿Cuánto tiempo debe durar un token JWT??

- ¿Cuánto tiempo puede durar un token JWT??

- ¿Deben expirar los tokens JWT??

- ¿Dónde se almacenan los tokens de actualización??

- ¿Cómo se genera el token??

- ¿Es seguro almacenar el token de acceso en la cookie??

¿Cuál es la diferencia entre sesión y token??

Sin embargo, vale la pena señalar que la autenticación basada en tokens se escala mejor que la de una sesión porque los tokens se almacenan en el lado del cliente mientras la sesión hace uso de la memoria del servidor, por lo que podría convertirse en un problema cuando hay una gran cantidad de usuarios usando el sistema. En seguida.

¿Son las sesiones mejores que JWT??

La autenticación basada en tokens con JWT es el método más recomendado en las aplicaciones web modernas. Un inconveniente de JWT es que el tamaño de JWT es mucho mayor en comparación con el ID de sesión almacenado en la cookie porque JWT contiene más información del usuario.

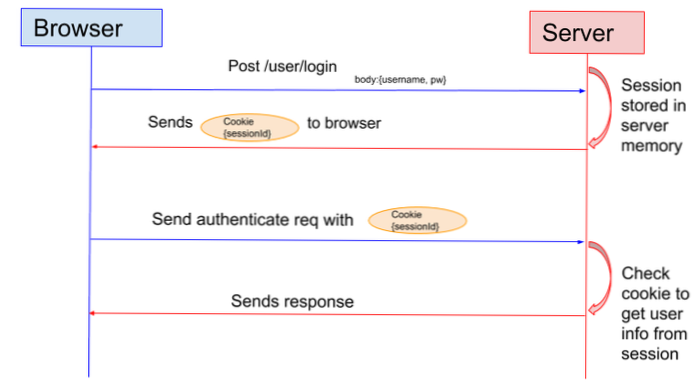

¿Cómo funcionan los tokens de sesión??

Los tokens de sesión sirven para identificar la sesión de un usuario dentro del tráfico HTTP que se intercambia entre la aplicación y todos sus usuarios. El tráfico HTTP por sí solo no tiene estado, lo que significa que cada solicitud se procesa de forma independiente, incluso si están relacionadas con la misma sesión.

¿Se puede usar JWT para sesiones??

Si bien el uso de JWT para OAuth está ampliamente aceptado, su uso para autenticar sesiones de usuarios es controvertido (ver esta publicación). En este artículo, intentaré hacer una lista completa de los pros y los contras de usar JWT para este contexto.

¿Dónde se almacenan los tokens de sesión??

El token se almacena en almacenamiento local o almacenamiento de sesión en el lado del cliente. Las solicitudes posteriores al servidor incluirán este token, generalmente incrustado en el encabezado en el formato de portador- JWT-token

¿Qué es la sesión en la API REST??

Cada llamada a la API REST por parte de un cliente está asociada con una sesión de servicio web. Se crea una sesión cuando el cliente llama a la API de inicio de sesión y permanece activa hasta que se agota el tiempo de espera o se cierra la sesión. Cuando se crea la sesión, el servidor genera un ID de sesión que parece un GUID y el servidor le asigna.

¿Cuánto tiempo debe durar un token JWT??

El token JWT tiene una caducidad de 2 horas. El token es actualizado cada hora por el cliente. Si el token de usuario no se actualiza (el usuario está inactivo y la aplicación no está abierta) y caduca, deberá iniciar sesión cada vez que desee reanudar.

¿Cuánto tiempo puede durar un token JWT??

Cada uno de estos puede tener una longitud máxima de 8 KB, pero juntos pueden tener más de 8 KB en total. Las solicitudes que contengan una línea de solicitud o una línea de encabezado de más de 8 KB serán descartadas por el enrutador sin ser enviadas.

¿Deben expirar los tokens JWT??

El token de acceso JWT solo es válido por un período de tiempo finito. El uso de un JWT caducado hará que las operaciones fallen.

¿Dónde se almacenan los tokens de actualización??

El token de acceso y el token de actualización no deben almacenarse en el almacenamiento local / de sesión, porque no son un lugar para datos confidenciales. Por lo tanto, almacenaría el token de acceso en una cookie httpOnly (aunque hay CSRF) y lo necesito para la mayoría de mis solicitudes al servidor de recursos de todos modos.

¿Cómo se genera el token??

En Windows, un token de acceso está representado por el objeto del sistema de tipo Token . El servicio de inicio de sesión genera un token de acceso cuando un usuario inicia sesión en el sistema y las credenciales proporcionadas por el usuario se autentican en la base de datos de autenticación.

¿Es seguro almacenar el token de acceso en la cookie??

El almacenamiento local es vulnerable porque es fácilmente accesible mediante JavaScript y un atacante puede recuperar su token de acceso y usarlo más tarde. Sin embargo, aunque no se puede acceder a las cookies de httpOnly mediante JavaScript, esto no significa que, al usar cookies, esté a salvo de los ataques XSS que involucren su token de acceso.

Usbforwindows

Usbforwindows